Wireshark 1.12下载|Wireshark 32位中文版v1.12下载

Wireshark V1.12是款网络抓包软件,软件的界面非常简洁,知识兔可以帮助网络工程师来检测各种不同的问题,软件可以帮助用户快速的抓取数据包,知识兔让用户对这些数据内容进行分析。 V1.12是经典的版本,网络管理员可以使用它来检测网络问题,网络安全工程师使用它中来检查资讯安全相关问题,开发者可以用来为新的通讯协定除错,总之这个可以帮助从事网络相关行业的人员进行各种网络问题的排查。只适用于32位系统版本,也就是说适用于一些老的电脑有需求的用户们千万不要错过哦!

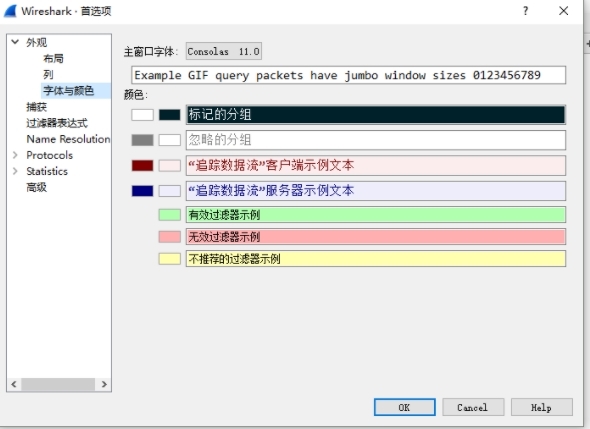

软件介绍

软件特色

软件含有强显示过滤器语言(rich display filter language)和查看TCP会话重构流的能力;

更支持上百种协议和媒体类型;

拥有一个类似tcpdump(一个Linux下的网络协议分析工具)的名为tethereal的的命令行版本;

在过去,网络封包分析软件是非常昂贵,或是专门属于营利用的软件;

Ethereal的出现改变了这一切;

在GNU GPL通用许可证的保障范围底下,知识兔使用者可以以免费的代价取得软件与其程式码,并拥有针对其原始码修改及客制化的权利。Ethereal是目前全世界最广泛的网络封包分析软件之一。

操作说明

1、菜单用于开始操作。

2、主工具栏分享快速访问菜单中经常用到的项目的功能。

3、Fiter toolbar/过滤工具栏分享处理当前显示过滤得方法。

4、Packet List面板显示打开文件的每个包的摘要。知识兔点击面板中的单独条目,包的其他情况将会显示在另外两个面板中。

5、Packet detail面板显示您在Packet list面板中选择的包的更多详情。

6、Packet bytes面板显示您在Packet list面板选择的包的数据,知识兔以及在Packet details面板高亮显示的字段。

7、状态栏显示当前程序状态以及捕捉数据的更多详情。

怎么抓包

软件主要的功能就是抓包,很多的用户不知道怎么利用软件进行抓包,下面小编为大家带来软件抓包的方法介绍,知识兔让大家可以快速的抓取到自己需要的数据包。

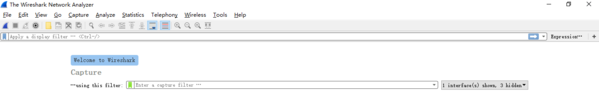

1、打开软件,我们可以看到软件的主界面

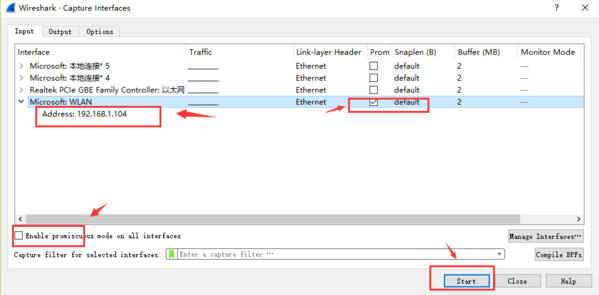

2、知识兔选择菜单栏上Capture -> Option,勾选WLAN网卡(这里需要根据各自电脑网卡使用情况选择,简单的办法可以看使用的IP对应的网卡)。知识兔点击Start。启动抓包。

3、wireshark启动后,wireshark处于抓包状态中。

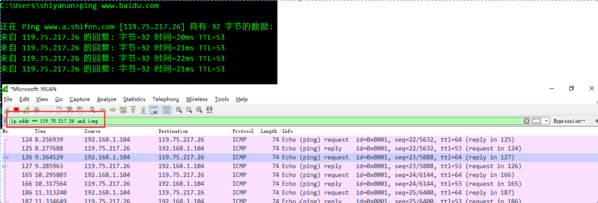

4、执行需要抓包的操作,如ping www.baidu.com。

5、操作完成后相关数据包就抓取到了。为避免其他无用的数据包影响分析,知识兔可以通过在过滤栏设置过滤条件进行数据包列表过滤,获取结果如下。说明:ip.addr == 119.75.217.26 and icmp 表示只显示ICPM协议且源主机IP或者目的主机IP为119.75.217.26的数据包。

5、wireshark抓包完成,就这么简单。关于wireshark过滤条件和如何查看数据包中的详细内容在后面介绍。

抓包数据怎么看

抓包之后我们接下来需要对抓包数据进行查看和分析,很多的用户不知道怎么看和分析自己抓到的数据,下面小编为大家带来抓包数据分析方法,感兴趣的用户快来看看吧。

在Wireshark中的数据包都可以称为是网络数据。每个网络都有许多不同的应用程序和不同的网络涉及。但是一些常见的包中,通常都会包括一些登录程序和网络浏览会话。本节以访问Web浏览器为例将介绍分析网络数据的方法。

通常在访问Web服务器过程中,会涉及到DNS、TCP、HTTP三种协议。由于此过程中来回发送的数据包较为复杂,所以下面将介绍分析Web浏览数据。

【实例1-3】分析访问Web浏览数据。具体操作步骤如下所示:

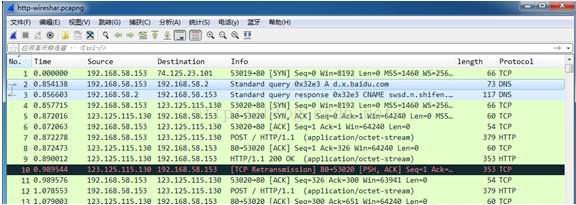

(1)捕获访问网站的数据包,并保存该文件名为http-wireshar.pcapng。

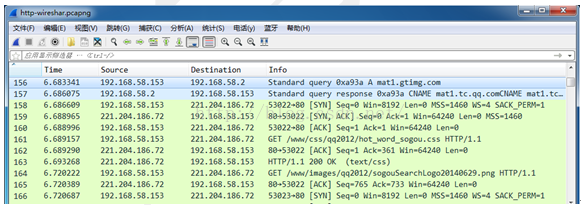

(2)接下来通过该捕获文件中的数据,分析访问Web的整个过程。在该捕获过程中,将包含DNS请求、响应、TCP三次握手等数据。在该界面显示了在访问网站之间DNS解析过程。

(3)在该界面31帧,是DNS将网站解析为一个IP地址的数据包(被称为一个“A”记录)。32帧表示返回一个与主机名相关的IP地址的DNS响应包。如果知识兔客户端支持IPv4和IPv6,在该界面将会看到查找一个IPv6地址(被称为“AAAA”记录)。此时,DNS服务器将响应一个IPv6地址或混杂的信息。

说明:31帧是客户端请求百度,通过DNS服务器解析IP地址的过程。标识为“A”记录。

32帧是DNS服务器回应客户端请求的过程。标识为response.

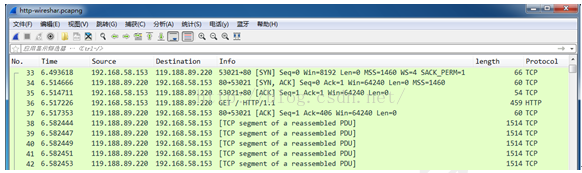

(4)如图1.51所示,在该界面看客户端和服务器之间TCP三次握手(33、34、35帧)和客户端请求的GET主页面(36帧)。然后知识兔服务器收到请求(37帧)并发送响应包(38帧)。

说明:33帧是客户端向服务器发送TCP请求建立连接。标识为SYN。

34帧是服务器得到请求后向客户端回应确认包的过程。标识为SYN,ACK。

35帧是客户端回应服务器发送确认包的过程,将于服务器建立连接。标识为ACK。

36帧是客户端向服务器发送HTTP请求内容的过程。标识为GET。

37帧是服务器相应客户端请求的过程,收到请求。标识为ACK。

38帧是服务器向客户端回应内容的过程。

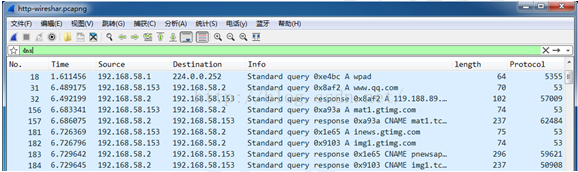

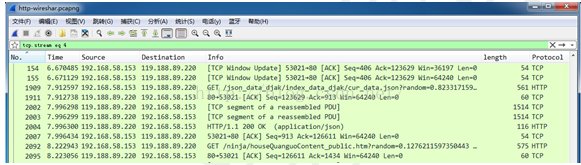

(5)当客户端从相同的服务器上再次请求访问另一个链接时,将会再次看到一个GET数据包(1909帧),如图1.52所示。

此外,如果知识兔链接另一个Web站点时,客户端将再次对下一个站点进行DNS查询(156、157帧),TCP三次握手(158、159、160帧)。如图1.53所示。

怎么看丢包

在抓包工程中我们还会遇到丢包的问题,那么我们查看自己是否丢包呢?这时候我们还是需要对数据进行分析,下面小编为大家带来对应的分析和查看方法介绍。

一、测试环境

前端设备入网平台地址:172.21.6.14

媒体转发平台地址:172.21.6.15

浏览客户端地址:172.21.10.54

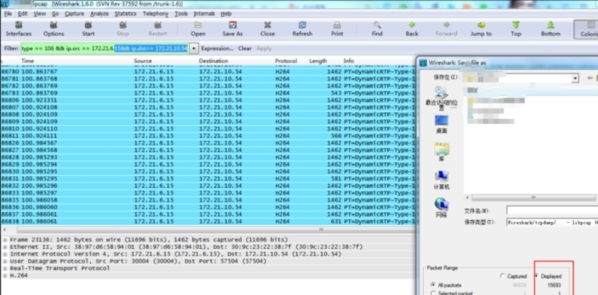

二、使用wireshark对抓取数据包分析

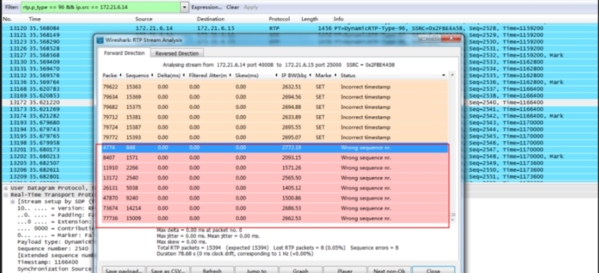

(1)使用wireshark工具打开数据包,在Filter后面的输入框中输入目的地址为172.21.6.14,知识兔点击Apply进行rtp包过滤,选中Telephony——RTP——Stream Analysis进行数据包筛选

通过抓包分析码流从前端至前端设备入网平台时是15394包,而实际收到的只有15386包,丢包率达0.05%,丢了8包。

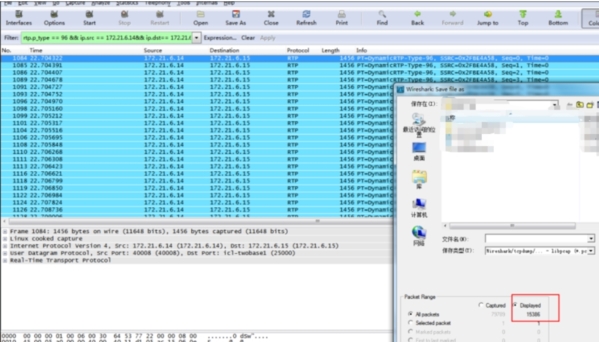

(2)在Filter后面的输入框中输入源地址为172.21.6.14,目的地址为172.21.6.15,知识兔点击Apply进行rtp包过滤。

通过抓包分析码流从前端设备入网平台至媒体转发平台时为15386包,经过数据包包分析码流从前端设备入网平台至媒体转发平台体之间没有丢包。

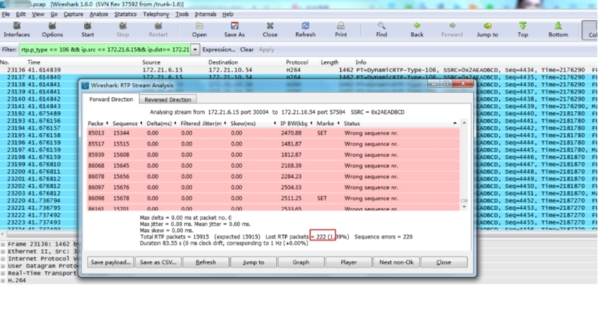

(3)在Filter后面的输入框中输入源地址为172.21.6.15,目的地址为172.21.10.54,知识兔点击Apply进行rtp包过滤。

通过分析浏览客户端在接收时丢包率达1.39%,较严重丢222包;综上所述丢包存在于浏览客户端侧

怎么设置过滤

要知道每次抓取的时候我们都会抓取到大量的冗余数据,而要从这些数据中提取出自己抓取的数据包部分是非常困难的一件事,其实软件中自带了两种类型的过滤器,知识兔可以帮助我们在大量的数据中迅速找到我们需要的信息。

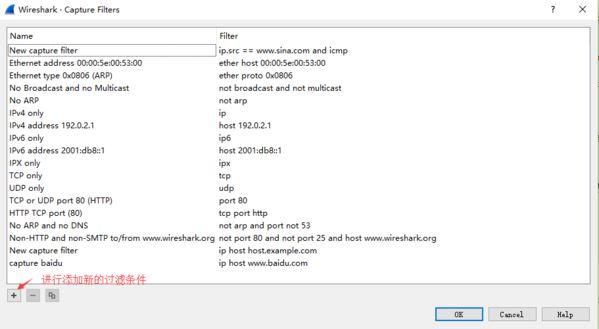

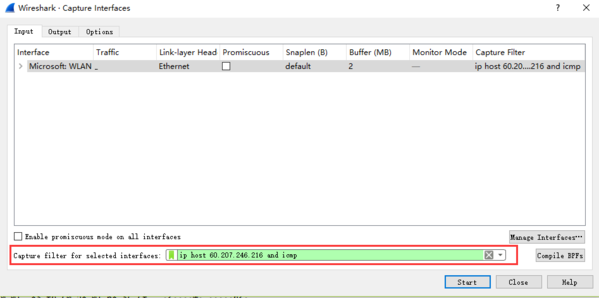

(1)抓包过滤器

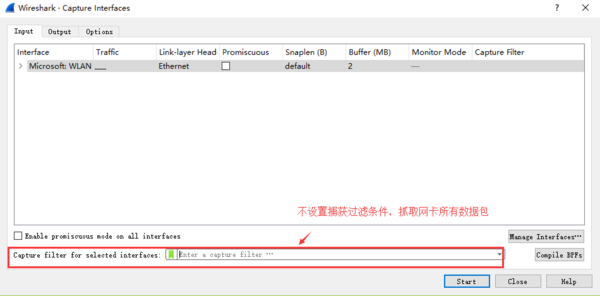

捕获过滤器的菜单栏路径为Capture –> Capture Filters。用于在抓取数据包前设置。

如何使用?可以在抓取数据包前设置如下。

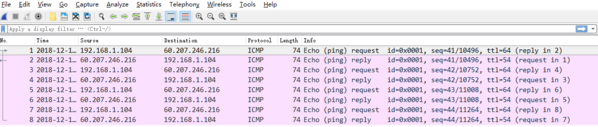

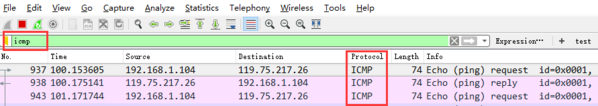

ip host 60.207.246.216 and icmp表示只捕获主机IP为60.207.246.216的ICMP数据包。获取结果如下:

(2)显示过滤器

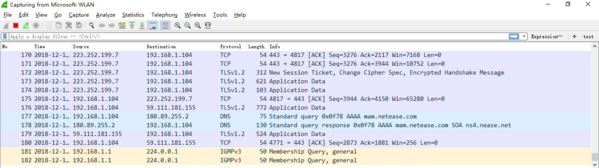

显示过滤器是用于在抓取数据包后设置过滤条件进行过滤数据包。通常是在抓取数据包时设置条件相对宽泛,抓取的数据包内容较多时使用显示过滤器设置条件顾虑以方便分析。同样上述场景,在捕获时未设置捕获规则直接通过网卡进行抓取所有数据包,如下

执行ping 网站获取的数据包列表如下

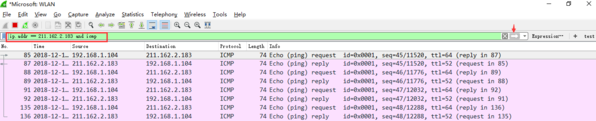

观察上述获取的数据包列表,含有大量的无效数据。这时可以通过设置显示器过滤条件进行提取分析信息。ip.addr == 211.162.2.183 and icmp。并进行过滤。

上述介绍了抓包过滤器和显示过滤器的基本使用方法。在组网不复杂或者流量不大情况下,知识兔使用显示器过滤器进行抓包后处理就可以满足我们使用。下面介绍一下两者间的语法以及它们的区别。

wireshark过滤器表达式的规则

1、抓包过滤器语法和实例

抓包过滤器类型Type(host、net、port)、方向Dir(src、dst)、协议Proto(ether、ip、tcp、udp、http、icmp、ftp等)、逻辑运算符(&& 与、|| 或、!非)

(1)协议过滤

比较简单,直接在抓包过滤框中直接输入协议名即可。

TCP,只显示TCP协议的数据包列表

HTTP,只查看HTTP协议的数据包列表

ICMP,只显示ICMP协议的数据包列表

(2)IP过滤

host 192.168.1.104

src host 192.168.1.104

dst host 192.168.1.104

(3)端口过滤

port 80

src port 80

dst port 80

(4)逻辑运算符&& 与、|| 或、!非

src host 192.168.1.104 && dst port 80 抓取主机地址为192.168.1.80、目的端口为80的数据包

host 192.168.1.104 || host 192.168.1.102 抓取主机为192.168.1.104或者192.168.1.102的数据包

!broadcast 不抓取广播数据包

2、显示过滤器语法和实例

(1)比较操作符

比较操作符有== 等于、!= 不等于、> 大于、< 小于、>= 大于等于、<=小于等于。

(2)协议过滤

比较简单,直接在Filter框中直接输入协议名即可。注意:协议名称需要输入小写。

tcp,只显示TCP协议的数据包列表

http,只查看HTTP协议的数据包列表

icmp,只显示ICMP协议的数据包列表

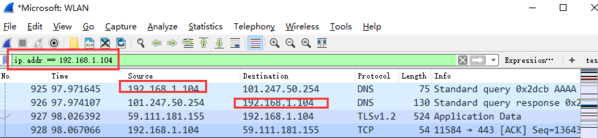

(3) ip过滤

ip.src ==192.168.1.104 显示源地址为192.168.1.104的数据包列表

ip.dst==192.168.1.104, 显示目标地址为192.168.1.104的数据包列表

ip.addr == 192.168.1.104 显示源IP地址或目标IP地址为192.168.1.104的数据包列表

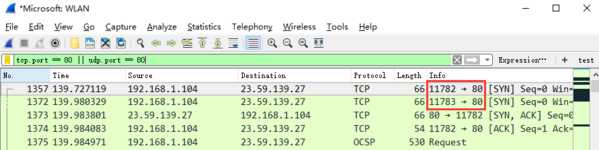

(4)端口过滤

tcp.port ==80, 显示源主机或者目的主机端口为80的数据包列表。

tcp.srcport == 80, 只显示TCP协议的源主机端口为80的数据包列表。

tcp.dstport == 80,只显示TCP协议的目的主机端口为80的数据包列表。

(5) Http模式过滤

http.request.method==”GET”, 只显示HTTP GET方法的。

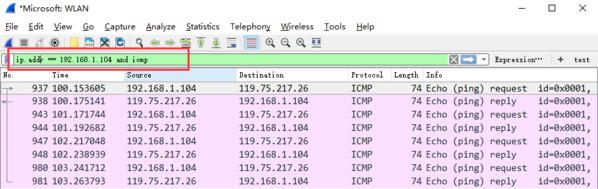

(6)逻辑运算符为 and/or/not

过滤多个条件组合时,知识兔使用and/or。比如获取IP地址为192.168.1.104的ICMP数据包表达式为ip.addr == 192.168.1.104 and icmp

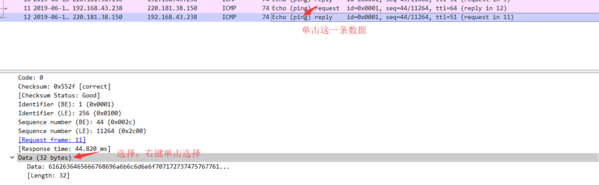

(7)按照数据包内容过滤。假设我要以IMCP层中的内容进行过滤,知识兔可以单击选中界面中的码流,在下方进行选中数据。如下

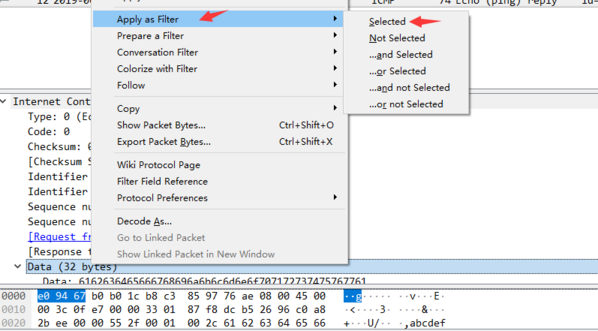

右键单击选中后出现如下界面

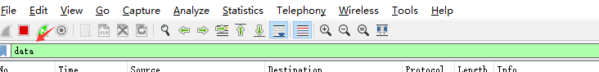

选中Select后在过滤器中显示如下

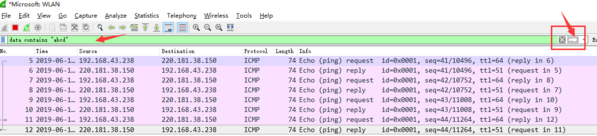

后面条件表达式就需要自己填写。如下我想过滤出data数据包中包含”abcd”内容的数据流。包含的关键词是contains 后面跟上内容。

怎么看三次握手

在进行数据分析的过程中一共会有三个步骤,我们称之为TCP三次握手,很多的用户不知道怎么看数据是否完成三次握手,下面小编为大家带来对应的过程介绍,知识兔让大家可以更直观的看到。

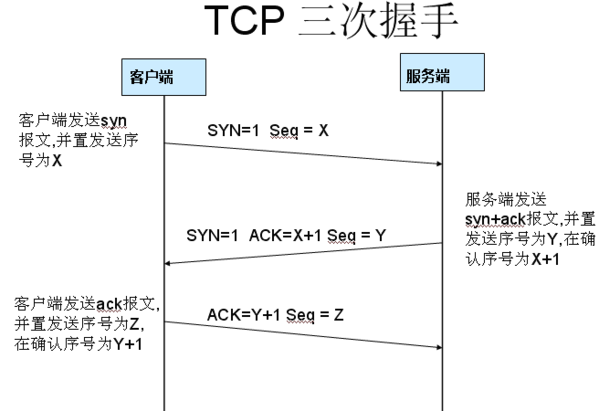

(1)TCP三次握手连接建立过程

Step1:客户端发送一个SYN=1,ACK=0标志的数据包给服务端,请求进行连接,这是第一次握手;

Step2:服务端收到请求并且知识兔允许连接的话,就会发送一个SYN=1,ACK=1标志的数据包给发送端,告诉它,知识兔可以通讯了,并且知识兔让客户端发送一个确认数据包,这是第二次握手;

Step3:服务端发送一个SYN=0,ACK=1的数据包给客户端端,告诉它连接已被确认,这就是第三次握手。TCP连接建立,开始通讯。

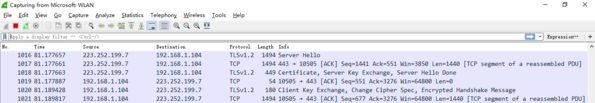

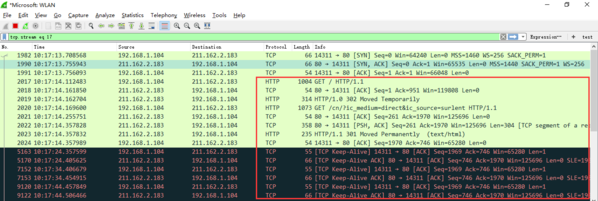

(2)wireshark抓包获取访问指定服务端数据包

Step1:启动wireshark抓包,知识兔打开浏览器输入网址。

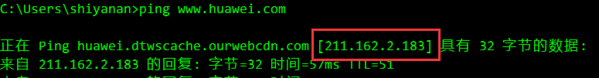

Step2:使用ping 网址获取IP。

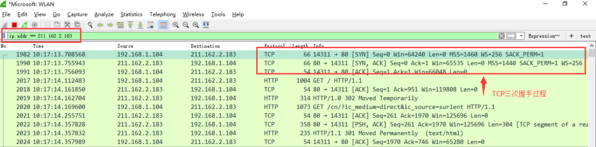

Step3:输入过滤条件获取待分析数据包列表 ip.addr == 211.162.2.183

图中可以看到wireshark截获到了三次握手的三个数据包。第四个包才是HTTP的, 这说明HTTP的确是使用TCP建立连接的。

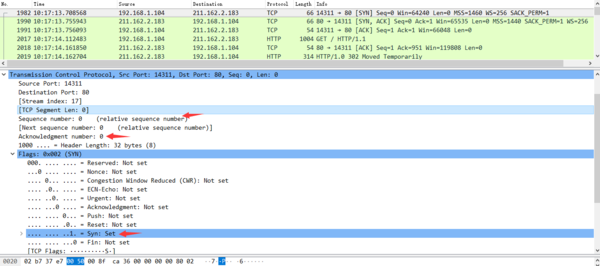

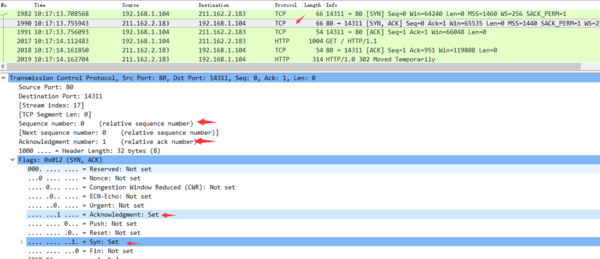

第一次握手数据包

客户端发送一个TCP,标志位为SYN,序列号为0, 代表客户端请求建立连接。如下图。

数据包的关键属性如下:

SYN :标志位,表示请求建立连接

Seq = 0 :初始建立连接值为0,数据包的相对序列号从0开始,表示当前还没有发送数据

Ack =0:初始建立连接值为0,已经收到包的数量,表示当前没有接收到数据

第二次握手的数据包

服务器发回确认包, 标志位为 SYN,ACK. 将确认序号(Acknowledgement Number)设置为客户的I S N加1以.即0+1=1, 如下图

数据包的关键属性如下:

[SYN + ACK]: 标志位,同意建立连接,并回送SYN+ACK

Seq = 0 :初始建立值为0,表示当前还没有发送数据

Ack = 1:表示当前端成功接收的数据位数,虽然客户端没有发送任何有效数据,确认号还是被加1,因为包含SYN或FIN标志位。(并不会对有效数据的计数产生影响,因为含有SYN或FIN标志位的包并不携带有效数据)

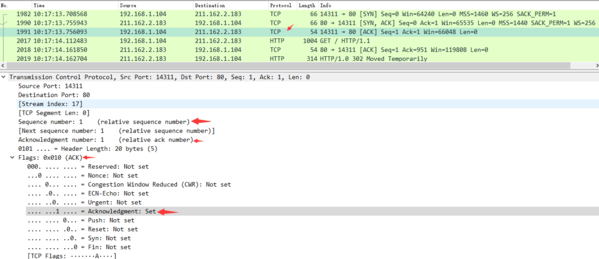

第三次握手的数据包

客户端再次发送确认包(ACK) SYN标志位为0,ACK标志位为1.并且知识兔把服务器发来ACK的序号字段+1,放在确定字段中发送给对方.并且知识兔在数据段放写ISN的+1, 如下图:

数据包的关键属性如下:

ACK :标志位,表示已经收到记录

Seq = 1 :表示当前已经发送1个数据

Ack = 1 : 表示当前端成功接收的数据位数,虽然服务端没有发送任何有效数据,确认号还是被加1,因为包含SYN或FIN标志位(并不会对有效数据的计数产生影响,因为含有SYN或FIN标志位的包并不携带有效数据)。

就这样通过了TCP三次握手,建立了连接。开始进行数据交互

推荐软件

抓包软件可以帮助我们抓取连接数据,很多的用户对这种软件有需求,wireshark是一款不错的软件,除了分享抓包功能外,还为用户分享了数据分析等等功能。还有非常多好用的抓包软件,下面小编为大家带来抓包软件推荐,感兴趣的用户快来看看吧。

| 抓包软件 | |||

|

HTTP Debugger | HTTP Debugger是一款电脑抓包调试工具,该软件界面简洁易懂,知识兔可以快速分析网站功能工作方式,知识兔还能对可疑网站进行分析,分析响应和请求速度。 | |

|

xmanager6破解版 | xmanager6破解版是一款远程桌面管理软件,它可以帮助用户们进行远程控制,对授权的电脑进行桌面管理,十分适合网吧,学校等场所使用,所以快来下载体验吧! | |

|

fiddler4 | fiddler4是非常好用的一个抓包软件,知识兔可以帮助用户大大的提高抓包效率,并且知识兔拥有多种免费工具,轻松的记录http下面的流量,有需要的用户千万不要错过。 | |

|

Sniffer Pro4.7 | Sniffer Pro是一款功能强大的网络抓包和协议分析工具。本软件功能强大而且知识兔使用方便,性能优越支持各种平台 | |

|

WSExplorer | WSExplorer抓包工具是款简单实用的网络抓包工具。他可以帮助用户将经过电脑的数据包进行抓取解析,软件绿色小巧,功能实用,非常不错。 | |

下载仅供下载体验和测试学习,不得商用和正当使用。